Úvod

V dnešní době nás denně obklopují technologie a internet, a to jak v práci, tak v osobním životě, kdy vyplňují náš volný čas formou zábavy. S využíváním technologií připojených k internetu se pojí mnoho rizik, jelikož jsou data za určitou formou autentizace dostupné komukoliv odkudkoliv. Součástí těchto dat jsou i data nejcitlivější – osobní údaje, kreditní karty, fotky a mnoho dalšího. Ačkoliv zabezpečení těchto údajů je s každým momentem dále k dokonalosti, najdou se situace, kdy z určitých platforem v důsledku nedostatečné opatrnosti společnosti či nově objevených nedokonalostí v systémech tyto a další data o uživatelích uniknou.

Ztráty těchto dat mohou v lepších případech vést pouze k odcizení účtů na dané platformě, pokud ale například uživatel využívá stejné heslo napříč více systémy, tak škody mohou být fatální. Jednou z reakcí na rizika uniknutí osobních údajů je vznik specializovaných nástrojů, které pomáhají jednotlivcům i organizacím zjistit, zda byli součástí nějakého z úniků dat. Díky zjištění této skutečnosti pak může uživatel dané heslo urychleně odstranit ze svých ostatních účtů a také být lépe připraven na případné důsledky úniku, který nemohl ovlivnit.

Mezi nejznámější projekty patří Have I Been Pwned (HIBP), DataBreach, SpyCloud, BreachDirectory, DeHashed ale i mnoho dalších (Users, 2020). V dnešní době již mnoho z firem, které se zajímají o bezpečnost virtuálního prostoru mají svůj vlastní obdobný nástroj na svých webových stránkách (například Avast (Avast, 2024)). Tato práce ale porovnává pouze nástroje, které existují pouze za tímto účelem. Konkrétně se zaměřuje na analýzu a porovnání vybraných tří nástrojů pro zjišťování uniklých osobních údajů. Předmětem tohoto porovnání jsou především funkcionality, uživatelská přívětivost a bezpečnostní standardy. Práce se také zaměří na to, jak tyto nástroje mohou sloužit nejen k zjišťování uniklých hesel, ale i jako cenný zdroj v oblasti CI.

Cílem práce je tedy přinést komplexní přehled vybraných nástrojů, předvést jejich pozitiva a negativa a připravit vodítko pro jednotlivce či společnosti, který z vybraných nástrojů je právě pro jeho situaci vhodný.

Metodologie

V této kapitole bude rozebrán postup a kritéria použitá pro analýzu jednotlivých vybraných nástrojů. Důležitým aspektem přípravy analýzy bylo definování metody sběru dat a jejich vyhodnocování. Stejně tak je důležité specifikovat kritéria, která umožní objektivní porovnání zvolených nástrojů.

Cíle a přístup

Cílem metodologie je zajistit systematický a reprodukovatelný postup, který povede k vyhodnocování zvolených nástrojů v následujících oblastech:

- Funkcionalita: Šíře a kvalita poskytovaných funkcí, včetně možnosti vyhledávání dle hesel, e-mailových adres, domén atd.

- Uživatelská přívětivost: Kvalita rozhraní a jednoduchost práce s aplikací

- Bezpečnost a ochrana dat: Jakým způsobem nástroj uvádí, že přistupuje k datům, které uživatelé nástroje vkládají

- Rozsah databáze: Velikost a pokrytí zdrojů datových úniků

- Nákladovost: Porovnání cen služeb v omezeném a neomezeném režimu

Sběr dat

Analýza využívá kombinace primárních a sekundárních zdrojů dat:

- Primární zdroj: Praktické testování nástrojů uvnitř dostupného rozhraní

- Sekundární zdroj: Technická dokumentace, recenze a články referující o nástroji či případné diskuze na fórech

Praktické testování (tedy primární zdroj dat) zahrnuje vytvoření jednoduchého scénáře reprodukovatelného napříč nástroji a vyhodnocení detailnosti, jednoduchosti a kvality výsledného výstupu.

Kritéria a hodnocení

Pro hodnocení nástrojů budou zohledněny následující hlavní kritéria:

- Rozsah funkcionalit: Kolik typů údajů a jakých lze v nástroji ověřit? Jaký je rozsah analytických funkcí?

- Uživatelská přívětivost: Jednoduchost a intuitivnost nástroje, kvalitní UI, kvalita dokumentace a přednes výstupů programu

- Kvalita dat: Přesnost, aktuálnost a relevance

- Technologie a zabezpečení: Integrace (API) a udávaná bezpečnost vkládaných dat, prezentovaných dat

- Cena: Hodnocení poměru cena/výkon

Zpracování a interpretace dat

Výsledkem testů budou především tabulky, případně grafy a také přiložené snímky obrazovky z používání aplikace. Každé z kritérií bude mít své vyhodnocení jednoduchým slovním popisem a v závěru porovnání také s bodovým hodnocením za danou oblast, kde 1 je nejméně a 10 nejvíce.

Analýza a porovnání nástrojů

HaveIBeenPwned

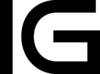

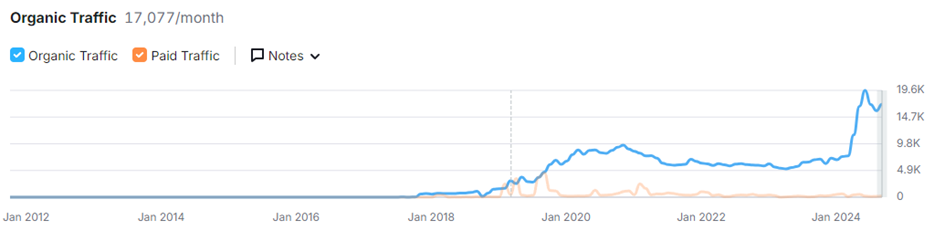

Jedná se o nejznámější nástroj z porovnávaných vytvořený Troy Huntem 4.12.2013 (Whittaker, 2020). Tento nástroj je v současné době z hlediska organického vyhledávání vyhledáván měsíčně zhruba 1,4 miliony uživateli internetu (Semrush, 2024). Nástroj se dostal do povědomí veřejnosti díky reportáži BBC v roce 2017 a od té doby již na popularitě jedině stoupal. (Kelion, 2017)

Obrázek 1 – Vývoj uživatelského zájmu o HaveIBeenPwned (Semrush, 2024)

Rozsah funkcionalit

Nástroj nabízí primárně 4 funkcionality

- Ověření e-mailové adresy a zda byla obsažena v nějakém ze známých úniků dat

- Ověření celé domény a všech e-mailových účtů v dané doméně (po ověření vlastnictví domény)

- Uživatelská hesla a zda bylo obsaženo v nějakém ze známých úniků dat

- Seznam prolomených stránek (seznam společností, z kterých datové úniky pocházejí)

Další doplňkovou funkcionalitou stránky je možnost notifikace, v případě, že se do budoucna e-mailová adresa vyskytne ve skupině datových úniků. Nechybí zde ani dokumentace a podpora API, která je podrobná, ale bez zbytečných složitých příkladů. Seznam prolomených stránek dobře shrnuje jednotlivé incidenty a jejich vlastnosti jako datum úniku, kdy HIBP začal tento únik registrovat, počet ohrožených účtů a typ ohrožených dat.

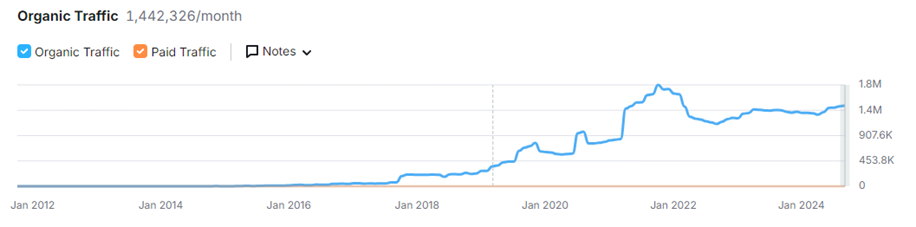

Uživatelská přívětivost

Uživatelská přívětivost není úplně nejlepší. Je zde vidět částečně staré UI, které nenásleduje nejmodernější trendy, ale spíše zůstává v době svého vzniku. Ovládání je ale jinak intuitivní a jednoduché, aby se v jednotlivých sekcích vyznal i neznalý uživatel.

Co se týče například seznamu prolomených stránek, tak zde velmi chybí možnost jakéhokoliv vyhledávání nebo řazení dle data prolomení. Jedná se o velmi dlouhý a nelogicky členěný seznam.

Obrázek 2 – Have I Been Pwned domovská obrazovka UI

Kvalita dat

Zde se nabízí otázka, zda je kvalita dat dostatečná a není součástí vyhodnocovaných úniků i nepravdivé úniky. K otázce kvality se tedy vyjádřuje samotný autor ve svých FAQs takto:

There are often „breaches“ announced by attackers which in turn are exposed as hoaxes. There is a balance between making data searchable early and performing sufficient due diligence to establish the legitimacy of the breach. The following activities are usually performed in order to validate breach legitimacy:

- Has the impacted service publicly acknowledged the breach?

- Does the data in the breach turn up in a Google search (i.e. it’s just copied from another source)?

- Is the structure of the data consistent with what you’d expect to see in a breach?

- Have the attackers provided sufficient evidence to demonstrate the attack vector?

- Do the attackers have a track record of either reliably releasing breaches or falsifying them?

(Hunt, 2024)

Z toho je zřejmé, že autorovi stránky jde velmi i o aktuálnost a pravost dat, a tedy jejich kvalita je nesporně velmi vysoká. Na druhou stranu celkové množství úniků, které stránka využívá ke svému fungování je zhruba 850, což není tak vysoké číslo.

Technologie a zabezpečení

K bezpečnosti se stránka staví zodpovědně, kdy uvádí, že ukládané údaje o uniklých údaje nemají žádnou spojitost s jinými nutnými údaji pro využití daného údaje. Tedy například heslo bez uživatelského jména nebo e-mailu je v tomto případě defacto bezcenné, a tudíž není narušena anonymita. Jako další vrstvu zabezpečení uvádí autor hashování pomocí SHA-1. Pro ukládání dat slouží databáze uvnitř Windows Azure. Seznam hashovaných hesel je ze stránky volně dostupný ke stažení, což může někoho znepokojit, ale díky hashování nemůže sloužit k ničemu jinému než ověřování, zda dané heslo je či není již v seznamu uniklých hesel. Pozitivní také je, že nástroj disponuje možností „opt-out“, která po ověření vlastnictví e-mailové adresy může uživatele odstranit z veřejného vyhledávání.

Určitou obavu může vyvolávat využití databáze od Microsoftu, který je známý svými problémy s bezpečností uživatelských dat. V případě zahashovaných hesel, které jsou volně dostupné ke stažení to ale není problém. Zároveň auto na svém fóru se k nějakým otázkám ohledně bezpečnosti staví lehce lhostejně, typu „Pokud máte obavy o záměr nebo zabezpečení, tak to nemusíte používat“, což může vyvolávat negativní názory na bezpečnost stránek. (HIBP, 2024)

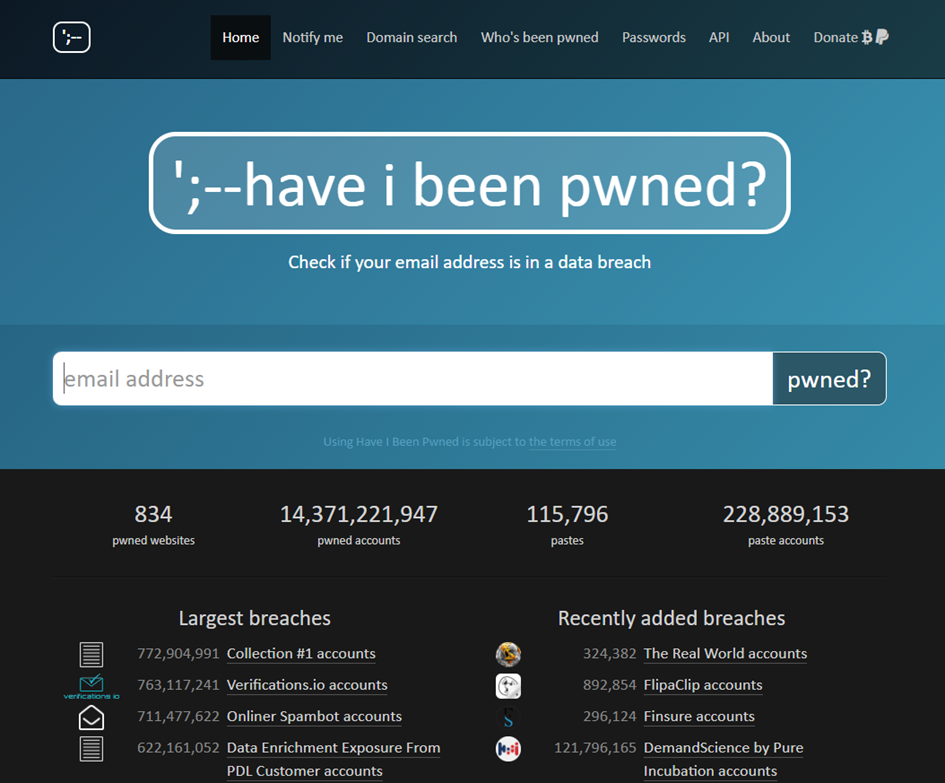

Cena

V případě HIBP je zpoplatněna pouze funkcionalita API dle následujícího ceníku:

Obrázek 3 – Ceník API předplatného HIBP (HIBP, API, 2024)

Veškeré ostatní zmíněné funkcionality jsou plně zadarmo a fungují pouze na základě dobrovolných příspěvků.

Shrnutí

HIBP je skvělý nástroj pro individuální uživatele nebo menší firmy. Její cílovou skupinu tedy obohacuje skvělou funkcionalitou a stojí za největší osvětou v dané oblasti se slušným množstvím informací, přehledně podaných a jednoduše získatelných za pár vteřin. Cena i v případě využívání API není vysoká, ale funkcionality, které nástroj nabízí nejsou dostatečné pro větší firmy a společnosti, kde na kvalitě a rozsahu výstupu z nástroje skutečně záleží a nedostatečně kvalitní hesla využitá ve firmě mohou mít fatální následky.

| Rozsah funkcionalit | Uživatelská přívětivost | Kvalita dat | Technologie a zabezpečení | Cena | Součet | |

| HIBP | 8/10 | 7/10 | 8/10 | 7/10 | 10/10 | 40/50 |

SpyCloud

Americká společnost z Texasu se zaměřením na bezpečnost internetu automatizovanými řešeními, které narušují kyberútoky. Společnost byla založena v roce 2016 a krátce poté začala nabízet svůj nástroj na zjišťování uniklých dat. (SpyCloud, 2024) Oproti HaveIBeenPwned se jedná o mnohokrát méně známý nástroj, jak lze pozorovat z grafu níže.

Obrázek 4 – Vývoj uživatelského zájmu o SpyCloud (Semrush, 2024)

Rozsah funkcionalit

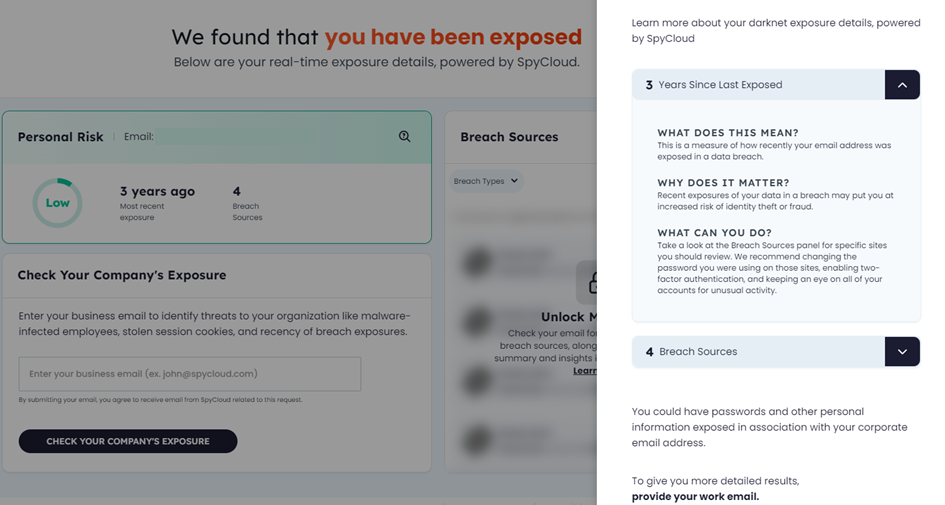

Po přístupu do nástroje má koncový uživatel pouze jednu možnost – nechat si vygenerovat report na základě své e-mailové adresy. Po zadání e-mailové adresy přijde uživateli odkaz na ověření vlastnosti dané adresy, což odhalí i jednotlivé zdroje datových úniků. Oproti nástroji HIBP zde byl v modelovém příkladu s osobní e-mailovou adresou i další nález, který HIBP neodhalil. Podrobnost výstupu je velmi podobná s HIBP, kdy uživatel zjistí, jaké data byla kompromitována a kdy se tak stalo. Výsledný výstup má ale určité grafické plusy, které HIBP nemá, například kdy k úniku došlo naposledy a jak velký je risk těchto úniků

Zásadním problémem v případě SpyCloud je, že nenabízí žádné další funkcionality mimo právě e-mailových adres. Veškeré ostatní funkcionality jsou za platební bránou, která je individuálně vyhodnocovaná pro jednotlivé klienty. Funkcionality, které se nachází za platební branou jsou například:

- Monitorování zaměstnanců a detekce uniklých osobních údajů

- Automatizovaná ochrana – automatické resetování uniklých hesel

- Integrace do systémů (Microsoft Entra ID, Elastic, Sentinel, Jupyter…)

- A mnoho dalšího….

Součástí funkcionalit je často také velmi kvalitní 24/7 podpora. Oficiální stránky společností také popisují jednotlivé případy využití jejich nástroje, jako je například penetrační testování, náprava po viru, prevence ransomware, dark web monitoring a mnoho dalšího.

Obrázek 5 – Odeslání požadavku na vygenerování reportu na stránce SpyCloud

Uživatelská přívětivost

Již na první pohled je zřejmé, že se jedná o lépe a moderněji pojaté UI než v případě HIBP. Na druhou stranu kvůli počtu funkcionalit a různých druhů využití je zde vidět větší zaměření společnosti na jiné společnosti než na samotné uživatele. Tudíž zorientovat se na stránce a využít její funkcionality je náročnější než v případě HIBP.

Z hlediska uživatelské přívětivosti je stránka tedy spíše horší, ovšem nabízené funkcionality pro firmy jsou v mnohem vyšší kvalitě než v případě HIBP. Pro obyčejného uživatele jsou funkcionality značně omezené, a tudíž se jedná o lehce rozdílné nástroje, kdy každý míří na jiný segment trhu.

Kvalita dat

O kvalitě dat v případě SpyCloudu není příliš informací, ale oproti jiným službám disponuje velmi velkou databází. Celkově uvádí, že využívají data z 46 000 úniků, což je téměř 50x více než například u HIBP. (SpyCloud, 2024) Je otázkou, zda toto množství dat nezahrnuje právě mnoho nepravdivých úniků, jak bylo popsáno ve stejné sekci u HIBP. Kvůli netransparentnosti jednotlivých datových zdrojů je nutné zde hodnotit kvalitu dat s rezervou.

Technologie a zabezpečení

Společnost si na bezpečnosti zakládá, jak také zmiňuje všude ve svých FAQs a jak dokládá také nezávislý zdroj. Zde je možné vyčíst, že všechny kontroly společnost splňuje a mezi standardy, na kterých firma staví svou bezpečnost patří: (Vanta, 2024)

- SOC 2 Type II

- ISO 27001:2013

- GDPR

- CCPA

- STAR Level 1

- HIPPA

Zároveň využívání SpyCloudu umožňuje společnostem splnit požadavky jiných standardů, jako je například SOC 2 nebo PCI DSS. (SpyCloud, 2024)

Cena

Cena se odvíjí dle požadovaného řešení. Firma nabízí:

- Enterprise protection

- Consumer risk protection

- Investigations

Co jednotlivé varianty obsahují je skvěle popsáno na webu společnosti, ale jejich cena nikde není konkrétně zmíněna. (SpyCloud, 2024) Dle externích zdrojů je průměrná cena zakázky u společnosti 37 896$, ale nikde není zmíněn rozsah uživatelů firmy, která řešení požaduje. Můžeme ale odhadovat, že SpyCloud je cenově jedno z těch méně přívětivých řešení. (Vendr, 2024)

Shrnutí

SpyCloud je skvělé řešení pro velké firmy s velkým množstvím uživatelů a důležitých dat. Na druhou stranu v rámci této práce, jakožto nástroj na zjišťování uniklých osobních údajů pro jednotlivce je velmi slabé a s pouhou jednou veřejnou funkcionalitou se tedy na této úrovni nemůže svým konkurentům rovnat. Kvalita dat vzhledem k netransparentnímu řešení případných nepravdivých úniků dat je s určitou nejistotou a stejně tak vyhodnocení ceny. Zabezpečení technologie dle dostupných informací ze stránek je naprosto perfektní, jak dokládají také informace o dodržovaných regulacích.

| Rozsah funkcionalit | Uživatelská přívětivost | Kvalita dat | Technologie a zabezpečení | Cena | Součet | |

| SpyCloud | 5/10 | 7/10 | 6/10 | 10/10 | 5/10 | 33/50 |

DeHashed

Americká společnost z Kalifornie s obdobným zaměřením jako SpyCloud, která byl založena v roce 2019. Její tvůrci tvrdí, že mají nejrychlejší a největší engine na správu uniklých údajů z konkurence a nabízí kvalitní podporu pro API. (Kozlowska, 2022) V posledních dvou letech na diskusních fórech ovšem rezonuje kontroverze s placenými službami nástroje a někteří uživatelé nazývají stránku za podvodnou. (Reddit, 2022)

Rozsah funkcionalit

Rozsah funkcionalit je definován především v dokumentaci k vyhledávání. V tomto případě se jedná o komplexní vyhledávací stroj, který na základě složitějších dotazů umí vytvářet skvělé výstupy o všem kompromitovaném z následujícího seznamu:

- E-maily

- Uživatelská jména

- IP adresy

- Jména

- Adresa

- Telefonní číslo

- VIN

- Doména

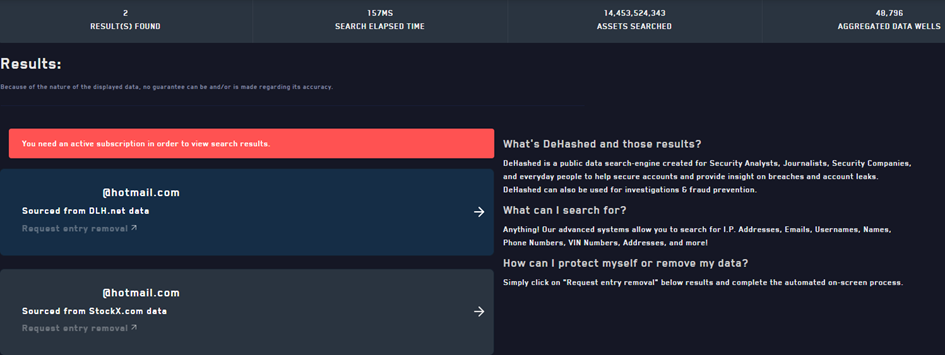

Oproti HIBP zde chybí funkcionalita na ověření uniklého hesla. Nechybí zde v případě zaplacení subskripce informace o tom, jaká data unikla a z jakých stránek či jiné podrobnosti. Funkcionality jsou tedy velmi podobné jako u HIBP, v nějakých případech lepší, ale spíše pro náročnější uživatele, které si pak nemají problém za určité funkce zaplatit. Výstup je v případě nezaplacené subskripce příliš jednoduchý.

Obrázek 6 – Výstup z jednoduchého vyhledávání v nástroji včetně chybové hlášky při snaze zobrazit detail (DeHashed, 2024)

Uživatelská přívětivost

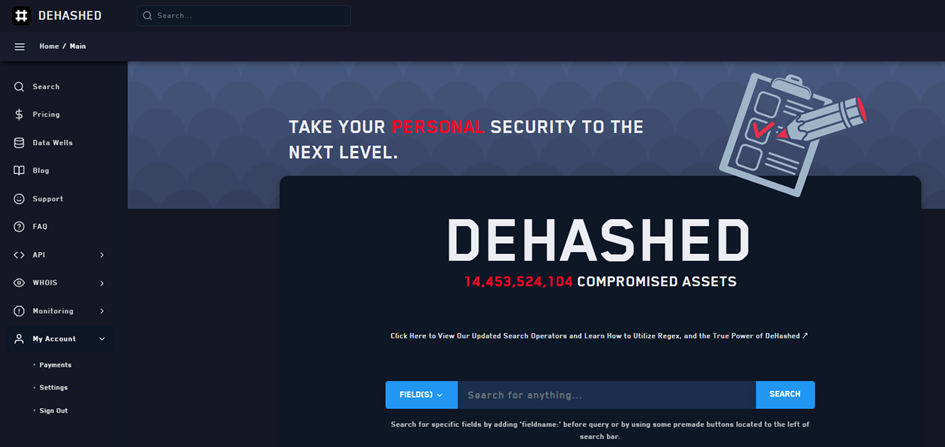

Stránky jsou skvěle zpracované, a to jak po uživatelské, tak po grafické schránce. Zahrnují moderní a hravý design jako v případě SpyCloudu, ale s jednoduchostí, na kterou vsází HIBP. Vyhledávání může být stejně jednoduché jako u HIBP, ale zároveň nabízí obrovské množství složitějších konstrukcí dotazů obdobně jako to bývá například u dotazů na databáze.

Obrázek 7 – Dehashed hlavní stránka (DeHashed, 2024)

Dokumentace těchto dotazů je výborně ilustrována v dokumentaci produktu, na kterou je odkaz hned na hlavní stránce. Dokumentace obsahuje popis vyhledávání v doménách, jak omezit velikost výstupu, jak vytvářet „wildcard“ vyhledávání, podporu regexu a společnou kombinaci těchto operátorů. Za uživatelskou přívětivost tedy tomuto produktu doopravdy nelze vůbec nic vyčítat. (DeHashed, 2024)

Kvalita dat

Data, z kterých výsledky na stránce pocházejí jsou v tomto případě zhruba z více než 1000 zdrojů úniků dat. Oproti SpyCloudu jsou jednotlivé úniky zde konkrétně popsány (obdobně jako u HIBP), ale oproti HIBP je zde možnost jednoduchého a praktického filtrování a řazení. Vzhledem k tomu, že projekt je ale dlouhodobě v poslední době neudržovaný, což i ukazuje poslední aktivitu na blogu z roku 2020, tak s kvalitou dat to zde bude opět sporné, jelikož nové zdroje pravděpodobně nepřibývají. Stejně tak jako v případě SpyCloud zde chybí opět informace o tom, jak se staví k případným falešným únikům dat.

Technologie a zabezpečení

V případě bezpečnosti je to velice podobné jako v případě HIBP. Je zde důraz na informace o tom, že žádné informace o uživatelských vyhledáváních nejsou nikde ukládány. V případě veškeré komunikace je zajištěno její šifrování. Obdobně je možnost požádat o „opt-out“, což zamezí smazání uživatelských dat z vyhledávání a jejich databází. Chybí zde oproti HIBP informace o tom, jak a kde jsou data ukládaná a zároveň společnost nesplňuje žádné standardy.

Cena

Celá služba je poskytována zadarmo, ačkoliv bez aktivní subskripce není možné získat tak detailní informace o jednotlivých únicích jako v případě HIBP. Obdobně jako v HIBP, tak je zpoplatněno využívání API. V případě Dehashed je cena účtována za počet požadavků v součtu, konkrétně se jedná o 3$ za 100 požadavků na API. Oproti HIBP se jedná tedy o dražší API, ale s určitými bonusy, které byly popsány výše. Cena je tedy stále relevantně dobrá za poskytované funkcionality.

Navíc oproti HIBP zde je také funkcionalita „WHOIS“, která slouží k OSINTu, penetračnímu testování a práce se vším ohledně IP adres, domén apod. V případě této funkcionality je cena za 100 požadavků rovna 4$. Poslední placenou funkcionalitou je monitorovací API, která již nabízí neomezené dotazy a integrace do určitých produktů s 24/7 supportem. To vytváří malou konkurenci ke SpyCloudu za přívětivou cenu 130$ měsíčně v základním balíčku. Tedy i o placené a kvalitní funkcionality zde není nouze.

Shrnutí

| Rozsah funkcionalit | Uživatelská přívětivost | Kvalita dat | Technologie a zabezpečení | Cena | Součet | |

| DeHashed | 9/10 | 10/10 | 6/10 | 6/10 | 9/10 | 40/50 |

Výsledky porovnání

| Rozsah funkcionalit | Uživatelská přívětivost | Kvalita dat | Technologie a zabezpečení | Cena | Součet | |

| HIBP | 8/10 | 7/10 | 8/10 | 7/10 | 10/10 | 40/50 |

| SpyCloud | 5/10 | 7/10 | 6/10 | 10/10 | 5/10 | 33/50 |

| DeHashed | 8/10 | 10/10 | 6/10 | 6/10 | 9/10 | 39/50 |

Výsledky porovnání zohledňují především využití pro individuální jedince, účely CI či menší firmy. Proto je důležité zdůraznit, že výsledné hodnocení pro větší firmu, či firmu s velikými nároky na funkcionality, integrace a bezpečnost by se lišilo a je důležité přečíst si celou analýzu jednotlivých nástrojů. HIBP je skvělý pro jednotlivce, ale například nevhodný pro větší firmy. Naproti tomu SpyCloud cílí především na větší firmy a vzhledem k jeho zákaznické základně se mu to také daří, jelikož ho využívají i obrovské softwarové firmy a uzavírá zakázky v hodnotách desítek tisíc dolarů se svými službami. Také integrace do různých systémů jsou zde naprosto dotažené k dokonalosti, a tudíž se jedná o téměř nesrovnatelné produkty.

Výhercem se stává Have I Been Pwned a v těsném závěsu DeHashed. V případě těchto dvou nástrojů se opravdu jedná o dva zástupné nástroje. Pro lepší a komplexnější vyhledávání a náročnější uživatele, kteří mají případně i ochotu si za informace lehce připlatit, je jednoznačný vítěz DeHashed. Zároveň DeHashed nabízí bezchybné uživatelské rozhraní, v čemž HIBP zásadně zaostává. Největším problémem DeHashed je malá údržba projektu a určitá netransparentnost v použitém zabezpečení dat.

Na druhou stranu, pokud je cílem pouze zjistit co nejvíce informací, nejrychleji a nejlevněji na úkor nemožnosti složitějších dotazů a horšího uživatelského požitku, tak HIBP je skvělou cestou, která každému pomůže zjistit, zda jeho e-mail, heslo nebo celá doména není obsahem všeobecně známých datových úniků. Tudíž HIBP je oprávněně vedoucím v počtu návštěv mezi jeho konkurenty.

Využití v Competitive Intelligence

Výše zmíněné a analyzované nástroje mohou sloužit jako klíčové prvky v oblasti Competitive Intelligence (CI). Tyto nástroje nabízejí nejen informace o únicích dat, ale také mohou přispívat ke strategickým rozhodnutím, identifikaci hrozeb nebo v případě SpyCloudu také například prevenci.

1. Identifikace slabin konkurence

Sledování úniků dat, které souvisejí s konkurenci může umožňovat zjistit jejich potenciální zranitelnosti. Znalost těchto zranitelností může být vodítkem pro budoucí kroky v našem podniku. Například pokud nějaká společnost je opakovatelně na listu společností s úniky dat, může to signalizovat nedostatečné zabezpečení IT infrastruktury, což lze využít pro marketingové účely jako naší silnou stránku.

2. Monitoring hrozeb pro vlastní organizaci

Společnosti mohou tyto nástroje využít také pro monitoring hrozeb v rámci své organizace, nastavení interních pravidel pro tvorbu hesel apod. Následné monitorování domén a e-mailů organizace umožňuje včas identifikovat kompromitaci dat a přijmout opatření jako je automatizované resetování hesel nebo zlepšení bezpečnostních protokolů.

3. Analýza trhu a reputační rizika

Veřejně dostupné informace o únicích dat, jak již bylo zmíněno v bodu 1. mohou negativně ovlivnit reputaci konkurence. Díky pravidelné analýze našich konkurenčních firem v datových zdrojích analyzovaných nástrojů, můžeme být připraveni na využití příležitosti, která se naší společnosti vytvoří a tím posílit vlastní tržní pozici.

4. Detekce zneužití značky

Služby jako DeHashed nebo SpyCloud umí detekovat zneužití firemní identitiy – například ve formě podvodných e-mailů nebo neautorizovaného použití doménových jmen. Tento monitoring je klíčový pro ochranu značky a prevenci phishingových útoků

5. Podpora rozhodování

Data z těchto nástrojů mohou být také zahrnuta do rozhodovacích procesů společnosti. Například mohou odhalit, zda spolupráce se zvoleným partnerem může být riziková jak z hlediska bezpečnosti, tak reputace.

6. Sledování trendů a hrozeb

Dlouhodobé používání těchto nástrojů umožňuje sledovat trendy v kybernetické bezpečnosti či případný zvýšený výskyt určitých útoků na specifické segmenty trhu. Stejně tak je možné určit, která data jsou nejčastěji kompromitována a zaměřit se právě na jejich zabezpečení. Díky těmto poznatkům je možné přijímat preventivní opatření a predikovat budoucí hrozby.

Závěr

Tato práce poskytla ucelený přehled vybraných tří nástrojů (Have I Been Pwned, SpyCloud a DeHashed) na zjišťování uniklých osobních údajů a praktické ukázky každého z nich. Každý z nástrojů byl vyhodnocen dle sady kritérií, které umožňují komplexní pohled na každý z nástrojů

Have I Been Pwned vyniká svou dostupností a jednoduchostí použití, což ho dělá ideálním nástrojem pro jednotlivce či menší společnosti s omezenými zdroji. SpyCloud je naproti tomu robustným řešením, který cílí především na velké společnosti s velkými rozpočty na bezpečnost či integrace do stávajících systémů. DeHashed se jeví jakožto kompromis mezi dvěma výše zmíněnými nástroji, kdy nabízí pokročilé možnosti vyhledávání a vyniká svou flexibilitou, i když je omezen menší aktuálností dat.

V oblasti CI se ukázalo, že jsou tyto nástroje hodnotným vodítkem pro identifikaci slabin konkurence, sledování hrozeb a ochranu značky. Díky jejich schopnosti analyzovat úniky dat a odhalovat zneužití identity mohou firmy získat konkurenční výhodu a v neposlední řadě také zajistit vyšší bezpečnost sobě. Kromě toho nástroje přispívají k lepšímu rozhodování a dlouhodobému sledování efektů úniku osobních údajů na konkurenční firmy.

Cílem práce bylo nejen samotné porovnání nástrojů, ale také jednoduché ukázky jejich použití dle specifických potřeb. Závěrečná analýza ukázala, že volba správného nástroje by měla zohledňovat nejen rozpočet, ale také velikost organizace nebo požadavky na ochranu dat.

Zdroje

Avast. (2024). Check if someone’s compromised an online account linked to your email. Retrieved from Avast: https://www.avast.com/hackcheck#pc

DeHashed. (2024). DeHashed. Retrieved from DeHashed: https://dehashed.com

DeHashed. (2024). Search Documentation. Retrieved from DeHashed: https://dehashed.com/search-guide

HIBP. (2024). Have I Been Pwned. Retrieved from Have I Been Pwned: https://haveibeenpwned.com

HIBP, API. (2024). API key. Retrieved from Have I Been Pwned: https://haveibeenpwned.com/API/Key

Hunt, T. (2024). HIBP. Retrieved from FAQs: https://haveibeenpwned.com/FAQs

Kelion, L. (2017, 8 30). Giant spambot scooped up 711 million email addresses. Retrieved from BBC: https://www.bbc.com/news/technology-41095606

Kozlowska, D. (2022, 8 28). DeHashed – the fastest data breach search engine and few of its alternatives. Retrieved from LinkedIn: https://www.linkedin.com/pulse/dehashed-fastest-data-breach-search-engine-few-its-dorota-kozlowska/

Reddit. (2022). Is Dehashed a Scam? Retrieved from Reddit: https://www.reddit.com/r/OSINT/comments/usie0o/is_dehashed_a_scam/

Semrush. (2024). Get measurable results from online marketing. Retrieved from Semrush: https://www.semrush.com

SpyCloud. (2024). FAQs – RISK AND COMPLIANCE. Retrieved from SpyCloud: https://spycloud.com/faqs/

SpyCloud. (2024). Our Engine. Retrieved from SpyCloud: https://spycloud.com/our-data/

SpyCloud. (2024). SpyCloud Company. Retrieved from SpyCloud: https://spycloud.com/company/

SpyCloud. (2024). SpyCloud Pricing. Retrieved from SpyCloud: https://spycloud.com/pricing/

Users, R. (2020, 1 5). Alternative to haveibeenpwned that shows beginning of password? Retrieved from Reddit: https://www.reddit.com/r/sysadmin/comments/acv3x5/alternative_to_haveibeenpwned_that_shows/

Vanta. (2024). SpyCloud Trust Center. Retrieved from Vanta: https://app.vanta.com/spycloud.com/trust/itvhddyqxnnf6gi6aatcx

Vendr. (2024). Vendr – SpyCloud. Retrieved from Vendr: https://www.vendr.com/buyer-guides/spycloud

Whittaker, Z. (2020, 7 3). How Have I Been Pwned became the keeper of the internet’s biggest data breaches. Retrieved from TechCrunch: https://techcrunch.com/2020/07/03/have-i-been-pwned/

Obrázky

Obrázek 1 – Vývoj uživatelského zájmu o HaveIBeenPwned (Semrush, 2024) 6

Obrázek 2 – Have I Been Pwned domovská obrazovka UI 7

Obrázek 3 – Ceník API předplatného HIBP (HIBP, API, 2024) 8

Obrázek 4 – Vývoj uživatelského zájmu o SpyCloud (Semrush, 2024) 9

Obrázek 5 – Odeslání požadavku na vygenerování reportu na stránce SpyCloud. 10